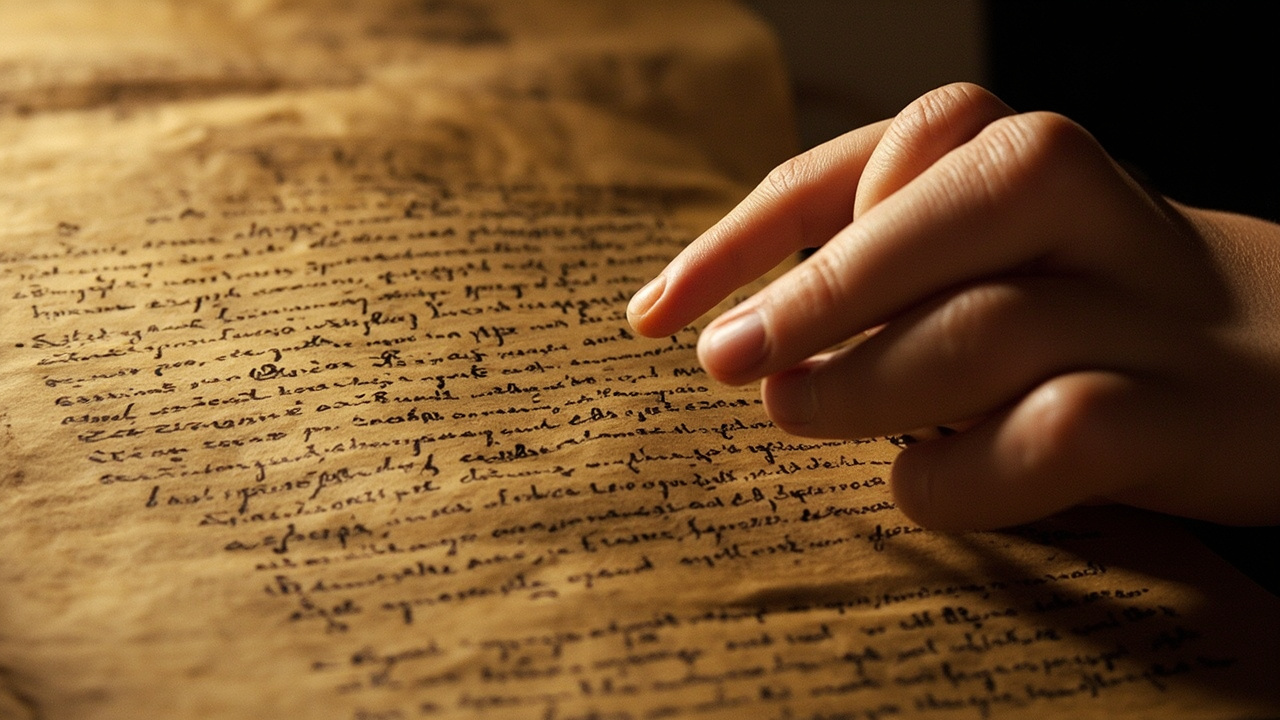

La IA descifra manuscritos medievales para revelar secretos ocultos

Investigadores están utilizando inteligencia artificial para descifrar manuscritos históricos que han permanecido ilegibles durante siglos. Esta tecnología está ayudando a historiadores a revelar secretos ocultos en códigos encontrados en archivos de todo el mundo. Muchos documentos históricos están